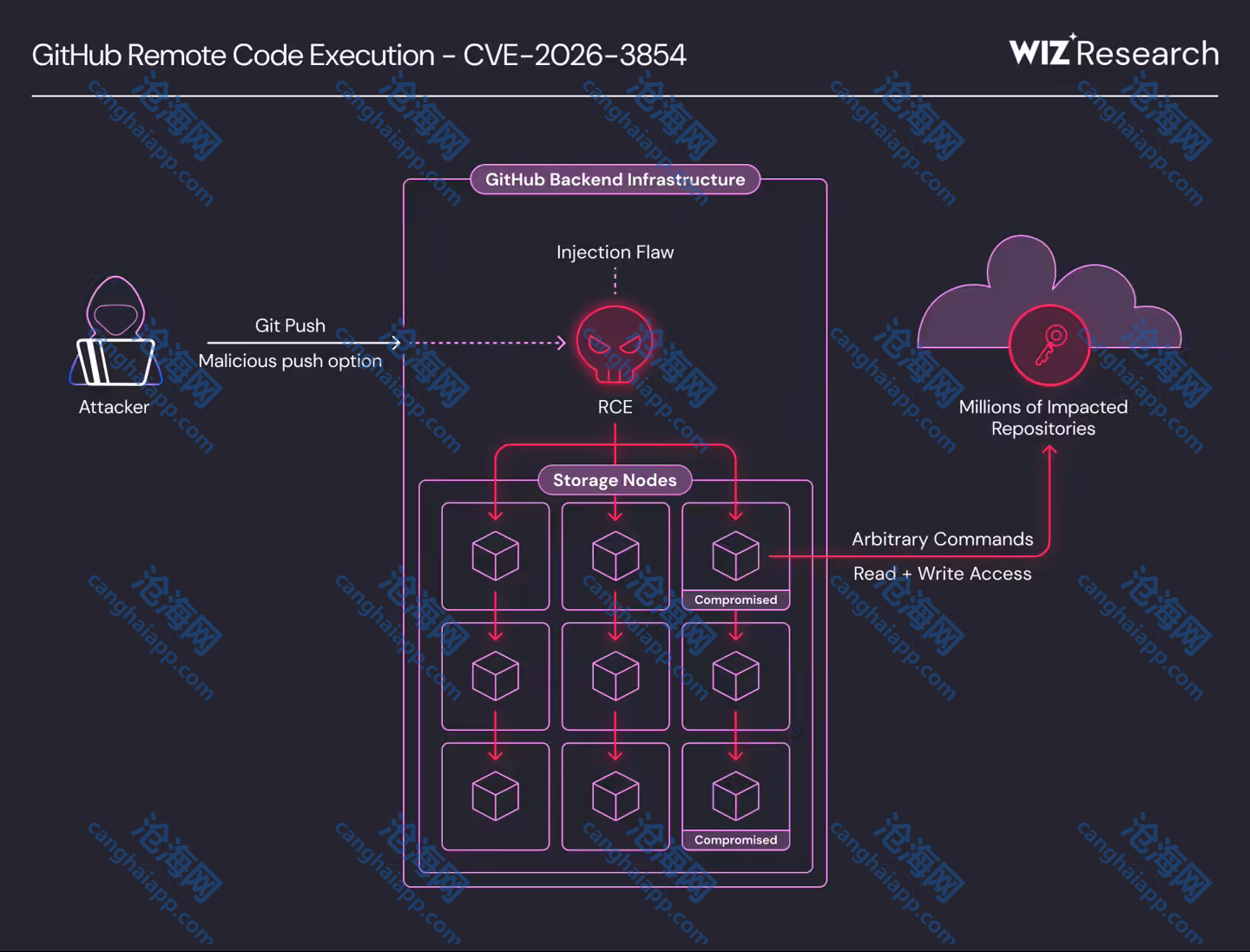

4 月 29 日消息,Wiz Research 于昨日(4 月 28 日)发文披露,GitHub 存在一个被标记为 CVE-2026-3854 的高危漏洞。任何通过身份验证的用户,仅需执行一条常见的 git push 指令,就可在 GitHub 后端服务器上远程运行任意代码,进而威胁到数百万个公开或私有仓库的安全。

该漏洞的根源在于 GitHub 内部使用的 X-Stat 标头存在注入风险。X-Stat 是一种以分号分隔字段的协议,原本用于后端服务之间传递安全相关元数据。当用户发起带有特定选项的 git push 请求时,GitHub 的 babeld 代理会将用户提供的字符串直接嵌入到 X-Stat 标头中,且没有对分号进行任何过滤。

由于该标头的解析规则采用“最后写入优先”原则,攻击者只需注入分号并伪造字段名,就能悄然覆盖服务器预设的安全配置。研究人员通过串联三个注入字段,最终实现了完整的远程代码执行。

具体的攻击链如下:为了突破生产沙箱限制,攻击者首先覆盖 rails_env 字段;然后利用 custom_hooks_dir 重定向钩子脚本所在目录;最后通过 repo_pre_receive_hooks 传递路径遍历类型的有害载荷,迫使系统以 git 服务用户的身份执行任意已部署文件,从而获取对整个文件系统的访问权限。

在 GitHub 企业版服务器(GHES)上,该漏洞可直接导致服务器被完全控制。而在 GitHub.com 公有云平台,攻击者通过注入额外标志强行触发企业模式行为,同样能够入侵共享存储节点——这些节点正好托管着数百万个账户的仓库数据,攻击者可借此读取任意代码。

GitHub 在收到漏洞报告后的 6 小时内完成了云端修复,并同步发布了 GHES 补丁。但 Wiz 发出警告:仍有约 88% 的 GHES 实例尚未升级,管理员必须立即更新至 3.19.3 或更高版本。

值得注意的是,本次漏洞挖掘过程首次在安全行业中使用了 AI 辅助逆向工程工具 IDA MCP。这证明 AI 技术已经能够在闭源安装文件里发现如此底层的严重漏洞,正深刻改变传统复杂安全研究的流程与能力。