4 月 24 日,科技媒体 BleepingComputer 爆料称,Bitwarden CLI 的 npm 包遭遇供应链攻击。名为 2026.4.0 的恶意版本被用于盗取开发者的 npm 令牌、SSH 密钥以及云服务凭证。

所谓供应链攻击,就是攻击者通过入侵代码仓库、构建工具或依赖库,在合法软件的分发链条中植入恶意代码,从而绕过安全防护,直接危害下游用户或开发者。

本次攻击起始于美国东部时间 4 月 22 日 17 点 57 分(北京时间 23 日 5 点 57 分),持续约 1.5 小时,恶意包在东部时间 22 日 19 点 30 分即被删除。

技术分析发现,恶意包利用 bw_setup.js 加载器进行检测,再通过 Bun Runtime 执行 bw1.js 脚本。该脚本专门窃取 npm 令牌、GitHub 认证令牌、SSH 密钥及 AWS、Azure 等云的凭证。

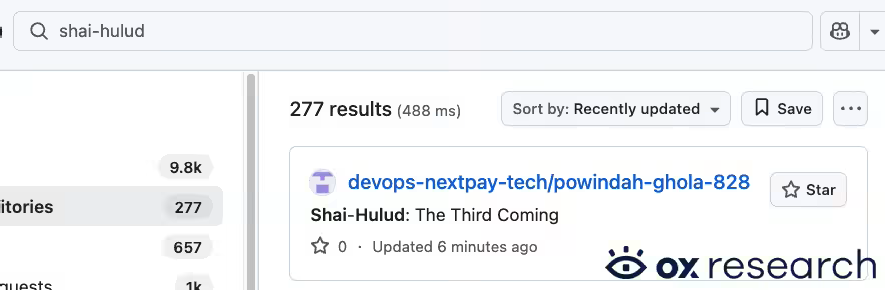

该恶意软件还能自我复制,利用盗取的凭证扫描并感染其他可被受害者修改的包,扩大攻击面。盗取的数据经 AES-256-GCM 加密后,被上传至受害者公开的 GitHub 仓库,仓库名中带有“Shai-Hulud”字样。

安全机构认定,攻击者来自威胁组织 TeamPCP,他们利用与 Checkmarx 事件相关的一个被黑工具,通过 npm 分发路径注入恶意代码。

Bitwarden 表示,用户保险库数据未受波及,已撤销相关权限并弃用恶意版本。安全机构强烈建议受影响的开发者立即更换 CI/CD 流水线以及云环境中的凭证。

Bitwarden 是一款开源免费、安全可靠的跨平台密码管理器,能够帮助用户存储、生成和管理复杂密码。它通过加密的“数字保管库”安全保存登录信息、信用卡号等隐私数据,支持自动填充,兼容主流浏览器和移动设备。

本站为个人博客,博客所发布的一切修改补丁、注册机和注册信息及软件的文章仅限用于学习和研究目的;不得将上述内容用于商业或者非法用途,否则,一切后果请用户自负。本站信息来自网络,版权争议与本站无关,您必须在下载后的24个小时之内,从您的电脑中彻底删除上述内容。访问和下载本站内容,说明您已同意上述条款。本站为非盈利性站点,VIP功能仅仅作为用户喜欢本站捐赠打赏功能,本站不贩卖软件,所有内容不作为商业行为。